Sécurité renforcée avec Google

La sécurité est au cœur de tous les produits Google. Assurer la confidentialité et la sécurité de vos informations personnelles est notre responsabilité.

Jump to Content

Nous œuvrons pour la protection des données de chacun grâce aux technologies les plus avancées, utilisées par des professionnels qualifiés et de confiance.

La sécurité est au cœur de tous les produits Google. Assurer la confidentialité et la sécurité de vos informations personnelles est notre responsabilité.

Nous avons implémenté des mesures fortes de continuité des opérations et de reprise après sinistre qui permettent à nos centres de données de basculer automatiquement vers un autre site en cas d'interruption. De plus, nos générateurs de secours d'urgence continuent de fonctionner même en cas de panne de courant.

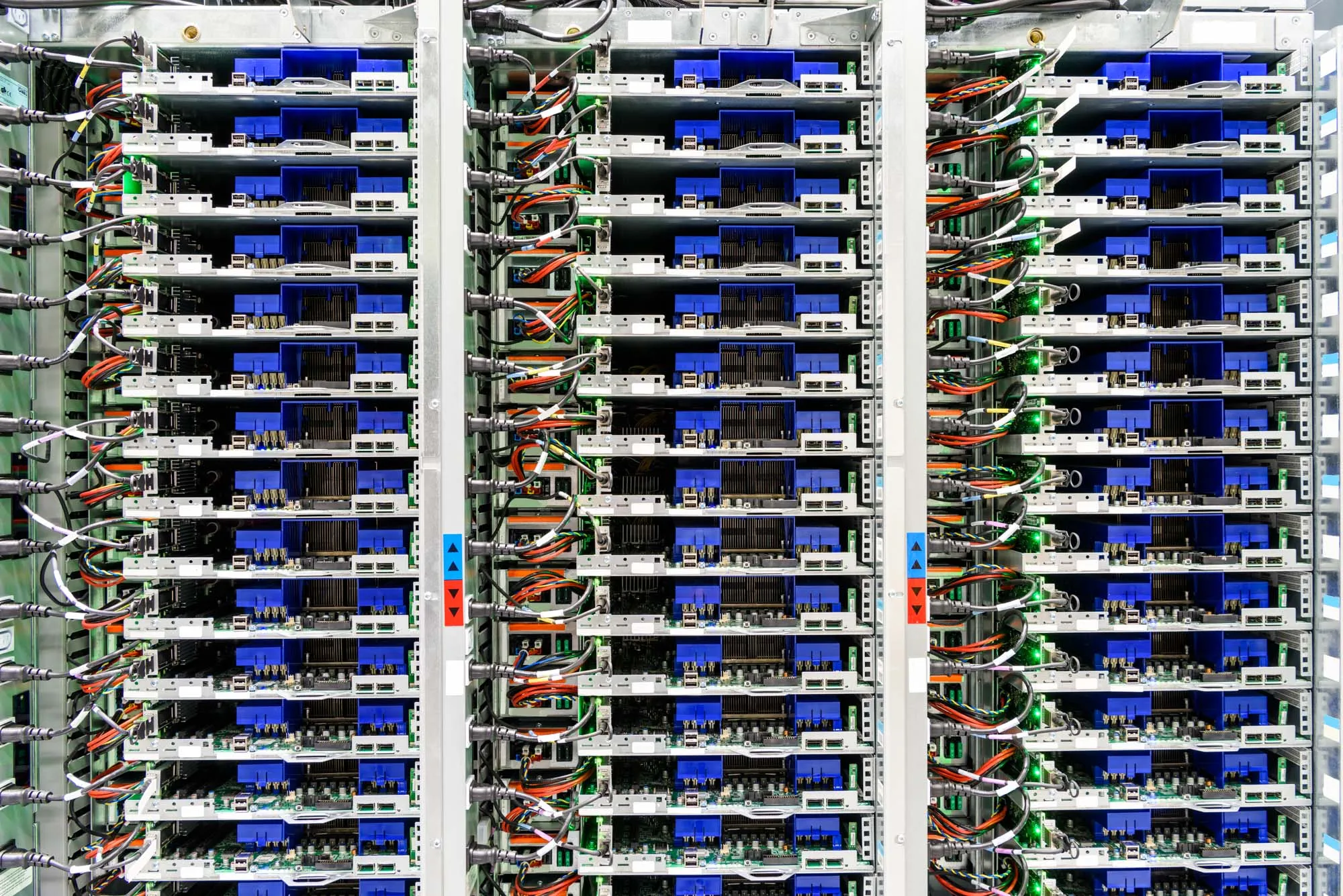

Pour nous assurer que nos centres de données fonctionnent 24h/24, 7j/7, les équipes de nos stations de contrôle (voir la photo ci-dessus, prise dans notre centre de données du comté de Mayes, aux États-Unis) surveillent le bâtiment et sa structure énergétique, répondent aux appels des agents sur le terrain, valident les demandes de dépannage et autorisent les réparations.

Google sécurise les données grâce à des serveurs distribués et répliqués.

Nous répartissons toutes les données sur de nombreux ordinateurs dispersés géographiquement, en fragmentant et en répliquant ces données sur plusieurs systèmes pour éviter de créer un point de défaillance unique. Nous nommons ces fragments de données de manière aléatoire afin de les rendre illisibles pour l'œil humain.

Découvrez comment nous concevons et exploitons nos centres de données dans une optique de sécurité.

Couche 1

Limites du site

Une signalétique et des clôtures entourent le site.

Couche 2

Périmètre sécurisé

L'extérieur du site est protégé par une clôture anti-escalade, une barrière anti-collision par des véhicules, des caméras thermiques dont les images se chevauchent et des gardes qui patrouillent 24h/24, 7j/7.

Couche 3

Accès au bâtiment

Seules les personnes autorisées peuvent accéder au bâtiment : elles doivent passer par plusieurs points de contrôle de sécurité, présenter un badge d'identification et se soumettre à un scan de l'iris pour confirmer leur identité.

Tarik Billingsley

Responsable de la sécurité physique des centres de données Google

Couche 4

Centre des opérations de sécurité

C'est ici que travaillent et se relaient les équipes de sécurité qui surveillent le site sans relâche, 24h/24, 365j par an.

Couche 5

Centre de données

L'accès aux serveurs est extrêmement restreint et repose sur plusieurs facteurs d'authentification.

Couche 6

Salle de broyage

C'est ici que les périphériques de stockage sont détruits physiquement pour empêcher toute récupération des données. Seul le personnel autorisé a accès à cette unité de stockage sécurisée.

La protection multiforme de Google Cloud repose sur six couches progressives qui assurent une défense en profondeur. Du matériel conçu et renforcé par Google à notre infrastructure personnalisée, chaque application de notre système se déploie de façon sécurisée, en utilisant plusieurs mécanismes pour établir la confiance et la préserver. Nous chiffrons absolument tout, des communications Internet jusqu'à chaque élément de données au repos au sein de notre réseau, ce qui nous permet de faire rimer distribution avec disponibilité et fiabilité.

Sécurité des opérations et des appareils

Parce que la confiance réciproque entre les services n'est pas toujours une évidence, nous exploitons de nombreux mécanismes pour l'établir et la préserver. Notre infrastructure a dès le départ été conçue pour être mutualisée.

Communication Internet

Nous chiffrons les communications Internet vers nos services cloud.

Identité

Nous authentifions rigoureusement l'ensemble des identités, des utilisateurs et des services.

Services de stockage

Les données stockées dans notre infrastructure sont automatiquement chiffrées au repos, et distribuées afin d'assurer une disponibilité et une fiabilité optimales.

Déploiement de services

Seuls la personne ou le service disposant de l'identité adéquate, accédant à la bonne machine et munis du bon code d'autorisation accèdent aux bonnes données, au bon moment et dans le bon contexte.

Infrastructure matérielle

En concevant nous-mêmes les composants, nous nous assurons qu'ils sont construits intentionnellement de façon à exclure tout élément superflu pouvant introduire des failles. Titan, notre puce sur mesure, établit une racine de confiance matérielle sur nos serveurs, ce qui réduit les risques d'accès via des identifiants obtenus par hameçonnage.

Pour assurer le fonctionnement continu de nos centres de données, nous avons implémenté des mesures fortes de continuité des opérations et de reprise après sinistre certifiées ISO 22301:2019.